php伪协议

php伪协议,事实上是其支持的协议与封装协议。而其支持的协议有:

| file:// — 访问本地文件系统 |

|---|

| http:// — 访问 HTTP(s) 网址 |

| ftp:// — 访问 FTP(s) URLs |

| php:// — 访问各个输入/输出流(I/O streams) |

| zlib:// — 压缩流 |

| data:// — 数据(RFC 2397) |

| glob:// — 查找匹配的文件路径模式 |

| phar:// — PHP 归档 |

| ssh2:// — Secure Shell 2 |

| rar:// — RAR |

| ogg:// — 音频流 |

| expect:// — 处理交互式的流 |

本编文章探讨php://协议

php://协议

使用条件:不需要开启allow_url_fopen,仅php://input、 php://stdin、 php://memory 和 php://temp 需要开启allow_url_include。

php:// 访问各个输入/输出流(I/O streams),在CTF中经常使用的是php://filter和php://input,php://filter用于读取源码,php://input用于执行php代码。

php://filter

用于读取源代码并进行base64编码输出,不然会直接当做php代码执行就看不到源代码内容了。

php://filter在双off的情况下也可以正常使用;

php.ini中

allow_url_fopen :off/on

allow_url_include:off/on

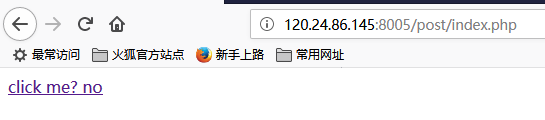

demo:以BugKu中的一道题为例子

题目:flag在index里

根据题目已经知道flag就在index.php文件里,所以就用PHP://filter读取index.php

然后进行Base64解码就得到flag

php://input

php://input可以访问请求的原始数据的只读流, 将post请求中的数据作为PHP代码执行。当传进去的参数作为文件名变量去打开文件时,可以将参数php://input,同时post方式传进去值作为文件内容,供php代码执行时当做文件内容读取

allow_url_fopen :off/on

allow_url_include:on

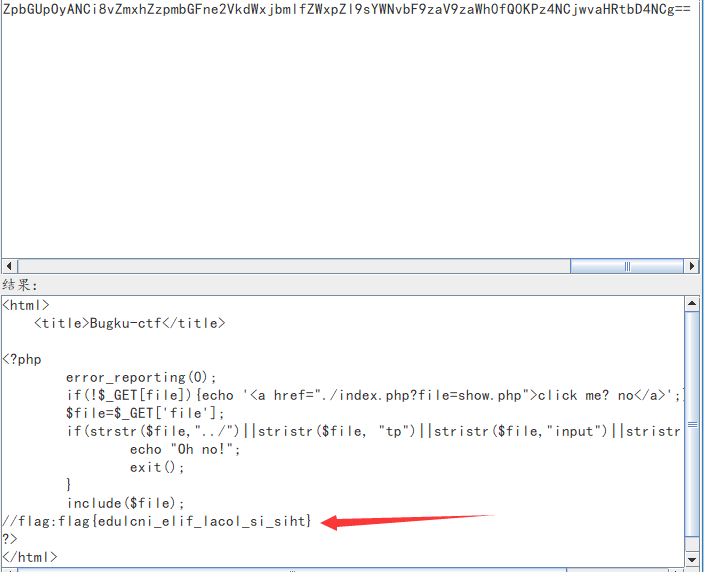

demo:以BugKu中的一道题为例子

查看源码后分析

1 | <!-- |

明白了:

- get方式传递三个参数

- 存在$user

- 读取的$user文件内容===welcome to the bugkuctf

- $file要求为hint.php

于是想到了PHP://filter与php://input

于是构造payload

http://120.24.86.145:8006/test1/index.php?txt=php://input&file=php://filter/read=convert.base64-encode/resource=hint.php&password=

同时post data填入welcome to the bugkuctf,成功得到源码

此题就不往下拓展了,只是弄明白PHP://filter与php://input

php://stdin, php://stdout 和 php://stderr

php://stdin、php://stdout 和 php://stderr 允许直接访问 PHP 进程相应的输入或者输出流。 数据流引用了复制的文件描述符,所以如果你打开 php://stdin 并在之后关了它, 仅是关闭了复制品,真正被引用的 STDIN 并不受影响。 注意 PHP 在这方面的行为有很多 BUG 直到 PHP 5.2.1。 推荐你简单使用常量 STDIN、 STDOUT 和 STDERR 来代替手工打开这些封装器。

php://stdin 是只读的, php://stdout 和 php://stderr 是只写的。